基本操作

IOS操作:

Ctrl-w:删除一个参数

Ctrl-x:删除整行命令

Ctrl-c/Ctrl-z:都可以退回到特权模式,c不执行退出,z执行后退出。

exit、end、quit常识

判断广播组播: MAC地址第8bit为1,则为广播或组播

串行链路不需ARP: 串行链路点对点传输,不需要进行ARP识别对端mac,因此不需要丢弃第一个包进行ARP查询,5个包全通。

泛洪: 数据帧到达交换机,交换机中mac表没有目的mac,需要进行通过其他所有接口进行泛洪转发。

广播: 目的mac为广播FFFF……FF.

思科私有协议MAC: 本地处理,不向外转发类型为0x2004的组播MAC:01-00-0C-CC-CC-CC,如:DTP/CDP/VTP

基本命令

模式:用户模式、特权模式、全局配置模式

HQ>enable

HQ#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

HQ(config)#问号输入:?在华为不能输入,在IOS中输入ctrl+v+?

两个配置文件:

copy running-config startup-config

copy startup-config running-config保存与擦除:

write

erase查看版本:

show version重启:

reload配置特权模式密码,使用telnet远程管理

R1#configure terminal

R1(config)#enable password cisco //设置enable提权口令

R1(config)#line vty 0 4

R1(config-line)#password ccna //设置远程链接口令

R1(config-line)#login

R1(config-line)#transport input ?

all All protocols

lapb-ta LAPB Terminal Adapter

lat DEC LAT protocol

mop DEC MOP Remote Console Protocol

none No protocols

pad X.3 PAD

rlogin Unix rlogin protocol

ssh TCP/IP SSH protocol

telnet TCP/IP Telnet protocol

udptn UDPTN async via UDP protocol

v120 Async over ISDN

R1(config-line)#transport input telnet //设置远程链接方式

R1(config-line)#删除特权模式密码:

SW1(config)#no enable password接口常用命令

接口摘要信息

show ip interface brief配置路由器接口IP地址

R3#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

R3(config)#interface ethernet 0/1

R3(config-if)#ip address 10.2.2.1 255.255.255.0

R3(config-if)#no shutdown

R3(config-if)#exit

R3(config)#exit

R3#write查看接口配置

SW03(config-if)#do show running-config interface e0/2协议常用命令

CDP:

查看CDP摘要:

show cdp neighbors

show cdp neighbors detailARP:

HQ#show arp

HQ#show ip arp路由相关命令

查看命令

查看路由表

HQ#show ip route静态路由

添加静态路由

R2(config)#ip route 20.0.0.0 255.255.255.0 e0/0 30.0.0.1浮动静态路由

串口直连,不需要指定下一跳接口地址,“10”为管理距离,在两条默认路由选择优先路由,停e0/0用后,s1/0起作用。

R2(config)#ip route 0.0.0.0 0.0.0.0 e0/0 30.0.0.1

R2(config)#ip route 0.0.0.0 0.0.0.0 s1/0 10交换相关命令

基本命令

查看mac地址表

SW01#show mac address-table交换机基本配置

配置交换机双工模式

Switch#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#interface e0/0

Switch(config-if)#duplex ?

auto Enable AUTO duplex configuration

full Force full duplex operation

half Force half-duplex operation

Switch(config-if)#duplex auto交换机配置IP

SW06#configure terminal

SW06(config)#interface vlan 10

SW06(config-if)#ip address 30.0.0.106 255.255.255.0

SW06(config-if)#no shutdown

SW06(config-if)#end

SW06#show ip interface briefvlan

建立vlan

SW03(config)#vlan 10

SW03(config-vlan)#exit

SW03(config)#interface e0/2

SW03(config-if)#switchport access vlan 10

SW03(config-if)#end

SW03#write

SW03#show vlan briefvlan命名

SW01(config)#vlan 10

SW01(config-vlan)#name vlanccna查看vlan摘要

SW03#show vlan brief查看接口交换端口信息

SW01#show interface e0/0 switchport关闭vlan

SW03(config)#hutdown vlan 10

SW03(config)#no shutdown vlan 10配置ip地址,用于管理。二层交换机仅能配置一个IP地址,配置其他的,前面地址即失效。

SW06#configure terminal

SW06(config)#interface vlan 10

SW06(config-if)#ip address 30.0.0.106 255.255.255.0

SW06(config-if)#no shutdown

SW06(config-if)#end

SW06#show ip interface brief

Interface IP-Address OK? Method Status Protocol

Ethernet0/0 unassigned YES unset up up

Ethernet0/1 unassigned YES unset up up

Ethernet0/2 unassigned YES unset up up

Ethernet0/3 unassigned YES unset up up

Vlan10 30.0.0.106 YES manual up up

SW06#trunk

两个交换机之间的vlan通讯,可以将连接两个交换机的端口划入对应vlan,实现互相访问;由于多个vlan就需要多个端口直连,为解决该问题,使用trunk。s 交换机配置trunk(二层交换机配置),二层仅有一个封装模式,不需要指定,三层交换机,由于涉及设置多个封装格式,必须选择一个。

二层交换机:

SW01>enable

SW01#configure terminal

SW01(config)#vlan 10

SW01(config-vlan)#exit

SW01(config)#interface e0/1

SW01(config-if)#switchport access vlan 10

SW01(config-if)#exit

SW03(config)#interface e0/3

SW01(config)#interface e0/3

SW01(config-if)#switchport mode trunk三层交换机

SW03>enable

SW03#configure terminal

SW03(config)#vlan 10

SW03(config-vlan)#exit

SW03(config)#interface e0/1

SW03(config-if)#switchport access vlan 10

SW03(config-if)#exit

SW03(config)#interface e0/3

SW03(config-if)#switchport trunk encapsulation dot1q

SW03(config-if)#switchport mode trunk

SW03(config-if)#end

SW03#write查看接口trunk

SW2#show interfaces trunk

SW2#show interfaces e0/0 switchportDTP动态trunk协议

查看及调试

show dtp interface

Debug dtp event打开DTP(DTP默认是工作的)

switchport mode trunk

no switchport mode trunk关闭DTP(DTP默认是工作的,端口为trunk时才可以关闭)

switchport nonegotiate配置DTP协商模式。auto被动协商,没人协商默认为access模式;desirable主动协商。

switchport mode dynamic auto/desirableTrunk工作模式

需要确认下!!

| 链路trunk模式 | 描述 | 命令 |

|---|---|---|

| 开启 | 将端口强制设定为Trunk即使对端不成为Trunk,本端也成为Trunk | switchport mode trunk |

| 关闭 | 将端口强制设定为非Trunk | switchport mode access?? |

| 期望(desirable) | 端口主动与邻接端口协商为Trunk | switchport mode dynamic desirable |

| 自动(Auto) | 如果邻接端口尝试协商为Trunk,则成为Trunk,如果两端均为auto,不能协商成为trunk。 | switchport mode dynamic auto |

| 非协商 | 将端口强制设定为Trunk,并且不再发送DTP报文 | switchport nonegotiate |

Switchport 模式交互

| Dynamic Auto | Dynamic Desirable | Trunk | Access | |

|---|---|---|---|---|

| Dynamic Auto | Access | Trunk | Trunk | Access |

| Dynamic Desirable | Trunk | Trunk | Trunk | Access |

| Trunk | Trunk | Trunk | Trunk | Not recommended |

| Access | Access | Access | Not recommended | Access |

Note: Table assumes DTP is enabled at both ends.

- show dtp interface–看当前配置

- Debug dtp event-验证DTP事件

VTP

不能通过刷配置模式进行同步,配置存放在vlan.dat文件中,VTP的消息只在trunk中传递。。

查看vtp工作状态

SW01#show vtp status

SW01#show vtp counters重置vtp修订版本号,割接时容易出问题,旧的设备接入网络,由于之前版本号较高,导致同步至其他设备,清空现有vlan配置。

vtp domain null配置vtp

vtpdomain Shanghai(默认domain=空)

vtpversion 2

vtpmode server(默认为server)

vtpdomain NULL(会清空配置版本号)

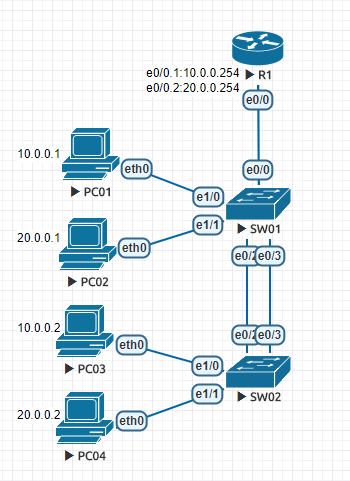

vtppassword cisco单臂路由

SW01:

Switch>enable

Switch#configure terminal

Switch(config)#hostname SW01

SW01(config)#vtp domain vtptestdomain

SW01(config)#vtp mode server

SW01(config)#vtp password cisco

-->SW02操作

SW01(config)#interface range e0/2-3

SW01(config-if-range)#switchport trunk encapsulation dot1q

SW01(config-if-range)#switchport mode trunk

SW01(config-if-range)#end

SW01#

SW01#configure terminal

SW01(config)#vlan 10

SW01(config-vlan)#exit

SW01(config)#vlan 20

SW01(config-vlan)#exit

SW01(config)#interface e0/0

SW01(config-if)#switchport trunk encapsulation dot1q

SW01(config-if)#switchport mode trunk

SW01(config-if)#

SW01(config)#interface e1/0

SW01(config-if)#switchport access vlan 10

SW01(config-if)#exit

SW01(config)#interface e1/1

SW01(config-if)#switchport access vlan 20

SW01(config-if)#end

SW01#writeSW02:

Switch>enable

Switch#configure terminal

Switch(config)#hostname SW02

SW02(config)#vtp domain vtptestdomain

SW02(config)#vtp mode client

SW02(config)#vtp password cisco

SW02(config)#interface range e0/2-3

SW02(config-if-range)#switchport trunk encapsulation dot1q

SW02(config-if-range)#switchport mode trunk

SW02(config-if-range)#end

<--回到SW01继续执行

SW02#show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Et0/0, Et0/1, Et1/0, Et1/1, Et1/2, Et1/3

10 VLAN0010 active

20 VLAN0020 active

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

SW02#

SW02#configure terminal

SW02(config)#interface e1/0

SW02(config-if)#switchport access vlan 10

SW02(config-if)#exit

SW02(config)#interface e1/1

SW02(config-if)#switchport access vlan 20

SW02(config-if)#end

SW02#writeR1:

Router>enable

Router#configure terminal

Router(config)#hostname R1

R1(config)#interface e0/0

R1(config-if)#no shutdown

R1(config)#interface e0/0.1

R1(config-subif)#encapsulation dot1Q 10

R1(config-subif)#ip address 10.0.0.254 255.255.255.0

R1(config-subif)#exit

R1(config)#interface e0/0.2

R1(config-subif)#encapsulation dot1Q 20

R1(config-subif)#ip address 20.0.0.254 255.255.255.0

R1(config-subif)#end

R1#write

R1#STP(防环)

生成式在思科设备上默认是开启的

1、802.1D 传统PVST+(思科默认开启)

2、802.1w快速生成树Rapid PVST+

3、802.1s 多实例生成树MSTP(华为默认开启)

查看spt:

show spanning-tree vlan 1开启spt:

spanning-tree vlan 1停止spt:

no spanning-tree vlan 1在dot1q的vlan上也对本帧vlan打tag(模拟器不支持):

vlan dot1q tag native查看spt接口

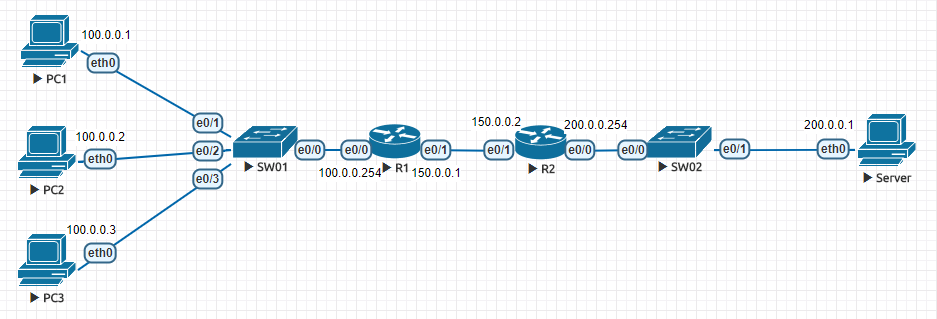

show spanning-tree interface e0/0 detailNAT

几个地址概念:

inside local:内部本地地址,内部的主机IP地址

inside global:内部全局地址,一般由运营商指定

outside global:外部全局地址,外部主机的地址常用命令

R1#show ip nat translations

Pro Inside global Inside local Outside local Outside global

icmp 150.0.0.1:59579 100.0.0.2:59579 200.0.0.1:59579 200.0.0.1:59579

icmp 150.0.0.1:59835 100.0.0.2:59835 200.0.0.1:59835 200.0.0.1:59835

icmp 150.0.0.1:60091 100.0.0.2:60091 200.0.0.1:60091 200.0.0.1:60091

R1#show running-config | s nat

ip nat inside

ip nat outside

ip nat inside source list 1 interface Ethernet0/1 overload

R1#

R1

Router>enable

Router#configure t

Router(config)#hostname R1

Router(config)#interface e0/0

Router(config-if)#ip address 100.0.0.254 255.255.255.0

Router(config-if)#no shutdown

Router(config-if)#interface e0/1

Router(config-if)#ip address 150.0.0.1 255.255.255.0

Router(config-if)#no shutdown

R1(config)#ip route 200.0.0.0 255.255.255.0 e0/1 150.0.0.2

R1(config)#R2

Router>enable

Router#configure terminal

Router(config)#hostname R2

R2(config)#interface e0/1

R2(config-if)#ip address 150.0.0.2 255.255.255.0

R2(config-if)#no shutdown

R2(config-if)#interface e0/0

R2(config-if)#ip address 200.0.0.254 255.255.255.0

R2(config-if)#no shutdown

R2(config)#R1-NAT静态地址转换(PC1),一对一

R1(config)#interface e0/0 //如果是子接口,对应配置子接口

R1(config-if)#ip nat inside

R1(config-if)#interface e0/1

R1(config-if)#ip nat outside

R1(config-if)#exit

R1(config)#ip nat inside source static 100.0.0.1 interface e0/1

或者

R1(config)#ip nat inside source static 100.0.0.1 150.0.0.10R1-NAT端口转换PAT,多对一,也需要定义inside、outside端口。

R1(config)#no ip nat inside source static 100.0.0.1 150.0.0.10

Static entry in use, do you want to delete child entries? [no]: yes

R1(config)#access-list 1 permit 100.0.0.0 0.0.0.255

R1(config)#ip nat inside source list 1 interface e0/1 overload

R1(config)#a

- 11111

- 222222

aaa

bbbb

aaa

- xxxxx

- 3333

- 3333

11111111111111111111

1111111111111